Впечатляет работа АНБ США, хотя если захотят спецслужбы, то они найдут пути получения информации и без каких-либо формальностей в виде установления партнерства.

В число стратегических партнеров АНБ США входят крупнейшие американские производители телекоммуникационного оборудования, серверов и программного обеспечения.

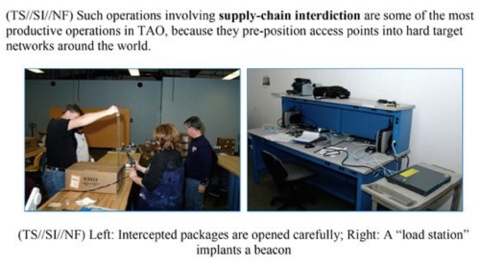

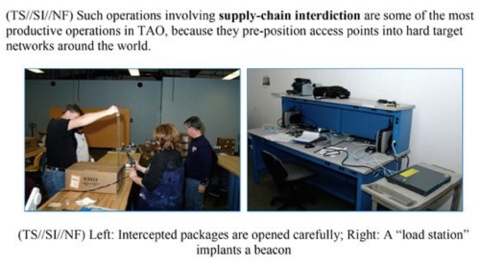

Распаковка роутера Cisco сотрудником АНБ

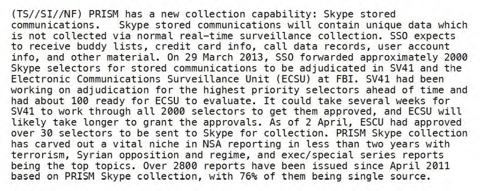

Фрагмент текста об извлечении данных пользователей Skype

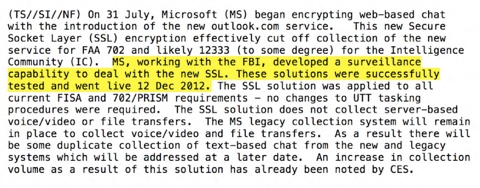

Фрагмент текста о том, что Microsoft помогла обойти шифрование SSL

В число стратегических партнеров АНБ США входят крупнейшие американские производители телекоммуникационного оборудования, серверов и программного обеспечения.

Cisco, Motorola, IBM, Oracle, Microsoft, Verizon, AT&T, Qualcomm, Qwest, Hewlett-Packard, EDS и Intel являются «стратегическими партнерами» Агентства по национальной безопасности (АНБ) США. Об этом говорится в новых документах, полученных от экс-сотрудника Агентства национальной безопасности (АНБ) и ФБРЭдварда Сноуденаи опубликованных на сайте журналистаГленна Гринвальда. О деталях партнерства в документах не сообщается.

Указано, что эти компании — поставщики телекоммуникационных и сетевых услуг - занимаются строительством сетевых инфраструктур, выпуском аппаратных платформ, ПК и серверов, операционных систем, приложений, аппаратных и программных средств защиты или относятся к системным интеграторам.

Также сообщается, что у АНБ есть договоренности с более чем 80 глобальными корпорациями. Какого плана договоренности заключило агентство, не уточняется.

В документах вновь упоминаетсяпрограмма PRISM. Указано, что она позволяет АНБ напрямую извлекать информацию с серверов Microsoft, Yahoo, Google, Facebook, PalTalk, AOL, Skype, YouTube и Apple. Отмечается, что сотрудникам агентства следует пользоваться двумя программами: PRISM и Upstream. Программа Upstream позволяет извлекать данные из оптических каналов связи и сетевых инфраструктур по мере передачи данных по этим линиям.

Upstream в дополнение к PRISM необходимо использовать потому, что эта программа предоставляет доступ к каналам связи во всем мире, говорится в документах. В отличие от нее, PRISM позволяет извлекать данные только с серверов американских компаний — провайдеров услуг.

Сообщается, что АНБ осуществляет распаковку роутеров Cisco для установки шпионского ПО и затем восстанавливает заводскую упаковку и наклейки. В документах приводится соответствующая фотография. Cisco —лишь один из производителей, с оборудованием которого агентство производит такие манипуляции.

Распаковка роутера Cisco сотрудником АНБ

С 7 марта 2013 г. АНБ, как сказано в одном из документов, получило возможность собирать данные из сервиса Microsoft SkyDrive (ныне — OneDrive). При этом аналитику не нужно отправлять запрос офицеру по безопасности для того, чтобы получить доступ к данным, что позволяет получать более полные данные и в более короткий период времени. Как отмечается, упрощенная процедура стала возможной благодаря многомесячным переговорам с Microsoft.

Фрагмент текста об извлечении данных пользователей Skype

Также в документах указано, что АНБ ведет сбор данных пользователей Skype: списки друзей, информацию о банковских картах, историю звонков, информацию из учетных записей и другие материалы. В агентстве утверждают, что сбор данных Skype играет очень важную роль в борьбе с терроризмом и в борьбе с «сопротивлением» и «режимом» в Сирии.

В документах говорится, что 31 июля 2012 г. Microsoft начала шифровать веб-коммуникации по технологии SSL, что делает невозможным извлечение информации. Однако, в сотрудничестве с ФБР корпорация разработала возможность наблюдения минуя шифрование SSL. Спецслужбы США успешно внедрили это решение 12 декабря 2012 г.

Фрагмент текста о том, что Microsoft помогла обойти шифрование SSL

Сообщается, что четыре государства оказывают США всестороннюю помощь в наблюдении: Австралия, Канада, Новая Зеландия и Великобритания. В число партеров также входят: Бельгия, Греция, Венгрия, Румыния, Израиль, Испания, ОАЭ, Индия, Южная Корея и множество других государств.

Кроме того, указано, что АНБ обслуживает ряд отраслей экономики США, включая сельское хозяйство, коммерческий сектор и энергетику.

В документах также находится краткая инструкция по извлечению данных пользователей в Facebook. «Многие цели в Facebook закрывают свои профили, что не позволяет просматривать всю их информацию. Пассивный метод позволяет собирать эту информацию путем эксплуатации врожденных слабых мест в модели безопасности Facebook», — говорится в документе.

В качестве примера в документах приведен сформированный серверами Facebook URL-запрос к изображению, хранящемуся в аккаунте одного из пользователей. Из этого запроса можно извлечь имя пользователя, которому принадлежит рисунок.

Комментариев нет:

Отправить комментарий